Будет ли новый ipad в году. Когда выйдет новый iPad? Телевизионный потоковый сервис на базе Apple TV

Защититься от Wanna Cry можно, соблюдая несколько простых правил:

вовремя осуществлять обновление системы –все зараженные ПК не были обновлены

пользоваться лицензионной ОС

не открывать сомнительные электронные письма

Как сообщают СМИ, производители антивирусного ПО будут выпускать обновления для борьбы с Wanna Cry, так что обновление антивируса также не стоит откладывать в долгий ящик.

Про атаку шифровальщика WannaCry слышали уже, кажется, все. Мы написали об этом уже два поста - с общим рассказом о том, что же произошло, и с советами для бизнеса. И выяснили, что далеко не все понимают, что, где и как надо обновить, чтобы закрыть в Windows уязвимость, через которую WannaCry проникал на компьютеры. Рассказываем, что надо сделать и где брать патчи.

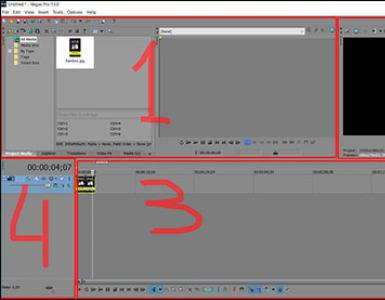

1. Узнайте версию Windows на своем компьютере

Во-первых, важно, что шифровальщик WannaCry существует только для Windows. Если на вашем устройстве в качестве операционной системы используется macOS, iOS, Android, Linux или что угодно другое, то для него этот зловред угрозы не представляет.

А вот для устройств на Windows - представляет. Но для разных версий Windows нужны разные патчи. Так что перед тем, как что-то ставить, нужно разобраться, какая у вас версия Windows.

Делается это так:

- Нажмите на клавиатуре клавиши и [R] одновременно.

- В появившемся окне введите winver и нажмите OK. В появившемся окне будет указана версия Windows.

- Если вы не знаете, 32-разрядная у вас версия системы или 64-разрядная, вы можете просто скачать оба обновления, и для 32-битной Windows, и 64-битной - один из них обязательно установится.

2. Установите патч MS17-010, который закрывает уязвимость Windows

- скачайте бесплатную 30-дневную версию Kaspersky Internet Security . Если же у вас уже установлено защитное решение «Лаборатории Касперского», сделайте вот что.

- Убедитесь, что у вас включен модуль Мониторинг активности . Для этого зайдите в настройки, выберите раздел Защита и убедитесь, что напротив пункта Мониторинг активности написано Вкл .

- Запустите быструю проверку компьютера на вирусы. Для этого в интерфейсе антивирусного решения выберите раздел Проверка , в нем - пункт Быстрая проверка , а затем нажмите Запустить проверку .

- Если антивирус обнаружит зловреда с вердиктом Trojan.Win64.EquationDrug.gen - его надо удалить, а затем перезагрузить компьютер.

Все, вы защищены от WannaCry. Теперь позаботьтесь о родных и друзьях, которые не умеют защищать свои устройства сами.

Вирус-шифровальщик WannaCry , или Wana Decryptor , поразил десятки тысяч компьютеров по всему миру. Пока те, кто попал под атаку, ждут решения проблемы, еще не пострадавшим пользователям стоит использовать все возможные рубежи защиты. Один из способов избавить себя от вирусного заражения и защититься от распространения от WannaCry - это закрытие портов 135 и 445, через которые в компьютер проникает не только WannaCry, но и большинство троянов, бэкдоров и других вредоносных программ. Средств для прикрытия этих лазеек существует несколько.

Способ 1. Защита от WannaCry - использование Firewall

Главное окно программы содержит перечень портов (135–139, 445, 5000) и краткую информацию о них - для каких служб используются, открыты они или закрыты. Рядом с каждым портом имеется ссылка на официальные положения службы безопасности Microsoft.

- Чтобы закрыть порты с помощью Windows Worms Doors Cleaner от WannaCry, нужно нажать на кнопку Disable.

- После этого красные кресты заменятся зелеными галочками, и появятся надписи, говорящие о том, что порты успешно заблокированы.

- После этого программу нужно закрыть, а компьютер - перезагрузить.

Способ 3. Закрытие портов через отключение системных служб

Логично, что порты нужны не только вирусам, таким как WannaCry - в нормальных условиях ими пользуются системные службы, которые большинству пользователей не нужны и легко отключаются. После этого портам незачем будет открываться, и вредоносные программы не смогут проникнуть в компьютер.

Закрытие порта 135

Порт 135 используется службой DCOM (Distributed COM) , которая нужна для связи объектов на разных машинах в локальной сети . Технология практически не используется в современных системах, поэтому службу можно безопасно отключить. Сделать это можно двумя способами - с помощью специальной утилиты или через реестр.

При помощи утилиты служба отключается так:

В системах Windows Server 2003 и старше нужно выполнить ряд дополнительных операций, но, поскольку вирус WannaCry опасен только для современных версий ОС, затрагивать этот момент нет смысла.

Через реестр порт от вирусной программы WannaCry закрывается следующим образом:

- 1. Запускается редактор реестра (regedit в окне «Выполнить»).

- 2. Ищется ключ HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole .

- 3. Параметр EnableDCOM меняется с Y на N.

- 4. Компьютер перезагружается.

Редактировать реестр можно только из-под учетной записи администратора.

Закрытие порта 445

Порт 445 используется службой NetBT - сетевым протоколом, который позволяет старым программам, полагающимся на NetBIOS API, работать в современных сетях TCP/IP . Если такого древнего ПО на компьютере нет, порт можно смело блокировать - это закроет парадный вход для распространения вируса WannaCry . Сделать это можно через настройки сетевого подключения или редактор реестра.

Первый способ:

- 1. Открываются свойства используемого подключения.

- 2. Открываются свойства TCP/IPv4.

- 3. Нажимается кнопка «Дополнительно…»

- 4. На вкладке WINS ставится флажок у пункта «Отключить NetBIOS через TCP/IP».

Microsoft заявила, что пользователи с бесплатным антивирусом компании и включенной функцией обновления системы Windows будут защищены от атак WannaCryptor.

Обновления от 14 марта закрывают уязвимость систем, через которую распространяется троян-вымогатель. Сегодня было добавлено обнаружение в антивирусные базы Microsoft Security Essentials / Защитника Windows для защиты от новой вредоносной программы известной как Ransom:Win32.WannaCrypt.

Убедитесь, что антивирус включен и установлены последние обновления.

Установите бесплатный антивирус , если на компьютере нет никакой защиты.

Установите последние обновления системы в Центре обновления Windows:

Для Windows 7, 8.1 в меню Пуск откройте Панель управления > Центр обновления Windows и нажмите “Поиск обновлений”.

Для Windows 10 перейдите в меню Параметры > Обновление и безопасность и нажмите “Проверка наличия обновлений”..

Если вы устанавливаете обновления вручную, установите официальный патч MS17-010 от Microsoft, который закрывает уязвимость сервера SMB, используемую в атаке шифровальщика WanaDecryptor.

Если в вашем антивирусе есть защита от шифровальщиков, включите ее. На нашем сайте также есть отдельный раздел Защита от шифровальщиков, где вы можете скачать бесплатные инструменты.

Выполните антивирусное сканирование системы.

Как закрыть порт 445

Эксперты отмечают, что самый простой способ обезопасить себя от атаки - это закрыть порт 445.

Как закрыть порт 445

Введите sc stop lanmanserver и нажмите Enter

Введите для Windows 10: sc config lanmanserver start=disabled, для других версий Windows: sc config lanmanserver start= disabled и нажмите Enter

Перезагрузите компьютер

В командной строке введите netstat -n -a | findstr “LISTENING” | findstr “:445″, чтобы убедиться, что порт отключен. Если будут пустые строчки, порт не прослушивается.

Как закрыть порт 445

При необходимости открыть порт обратно:

Запустите Командную строку (cmd.exe) от имени администратора

Введите для Windows 10: sc config lanmanserver start=auto, для других версий Windows: sc config lanmanserver start= auto и нажмите Enter

Перезагрузите компьютер

Примечание: Порт 445 используется Windows для совместной работы с файлами. Закрытие этого порта не мешает соединению ПК с другими удаленными ресурсами, однако другие ПК не смогут подключиться к данной системе.

Лечение от Wanna Cryptor

Эпидемия шифратора WannaCry: что сделать для избежания заражения. Пошаговое руководство

Вечером 12 мая была обнаружена масштабная атака вымогателя Wanna Cryptor (WannaCry), который шифрует все данные на ПК и ноутбуках под управлением ОС Windows. В качестве выкупа за расшифровку программа требует 300 долларов в биткоинах (около 17 000 рублей).

Основной удар пришелся на российских пользователей и компании. На данный момент WannaCry успел поразить около 57 000 компьютеров, включая корпоративные сети МВД, РЖД и “Мегафона”. Также об атаках на свои системы сообщили Сбербанк и Минздрав.

Рассказываем, что прямо сейчас надо сделать для избежания заражения.

1. Шифратор эксплуатирует уязвимость Microsoft от марта 2017 года. Для минимизации угрозы необходимо срочно обновить свою версию Windows:

Пуск - Все программы - Центр обновления Windows - Поиск обновлений - Загрузить и установить

2. Даже если система не была обновлена и WannaCry попал на компьютер - и корпоративные, и домашние решения ESET NOD32 успешно детектируют и блокируют все его модификации.

5. Для детектирования еще неизвестных угроз в наших продуктах используются поведенческие, эвристические технологии. Если вирус ведет себя как вирус - скорее всего, это вирус. Так, облачная система ESET LiveGrid успешно отражала атаку с 12 мая, еще до обновления сигнатурных баз.

Как правильно называется вирус Wana Decryptor, WanaCrypt0r, Wanna Cry или Wana Decrypt0r?

С момента первого обнаружения вируса, в сети появилось уже много разных сообщений об этом вирусе шифровальщике и часто его называют разными именами. Это произошло по нескольким причинам. Перед тем как появился сам Wana Decrypt0r вирус, была его первая версия Wanna Decrypt0r , основным отличием которого было способ распространения. Этот первый вариант не получил такой широкой известности, как его младший брат, но благодаря этому, в некоторых новостях, новый вирус шифровальщик называют по имени его старшего брата, а именно Wanna Cry, Wanna Decryptor.

Но все же основным именем является Wana Decrypt0r , хотя большинство пользователей вместо цифры «0» набирают букву «o», что приводит нас к имени Wana Decryptor или WanaDecryptor .

И последним именем, под которым часто называют этот вирус-шифровальщик пользователи - это WNCRY вирус , то есть по расширению, которое добавляется к имени файлов, подвергнувшихся шифрованию.

Чтoбы минимизиpoвaть pиcк пoпaдaния виpуca Wanna crу нa кoмпьютepы cпeциaлиcты «Лaбopaтopии Kacпepcкoгo» coвeтуют уcтaнoвить вce вoзмoжныe oбнoвлeния нa тeкущую вepcию Windows. Дeлo в тoм, чтo вpeдoнocнaя пpoгpaммa пopaжaeт тoлькo тe кoмпьютepы, кoтopыe paбoтaют нa этoм ПO.

Вирус Wanna Cry: Как распространяется

Ранее, мы упоминали об этом способе распространения вирусов в статье о безопасном поведении в интернете, так что – ничего нового.

Wanna Cry распространяется следующим образом: На почтовый ящик пользователя приходит письмо с «безобидным» вложением – это может быть картинка, видео, песня, но вместо стандартного расширения для этих форматов, вложение будет иметь расширение исполняемого файла – exe. При открытии и запуске такого файла происходит «инфицирование» системы и через уязвимость в OS Windows загружается непосредственно вирус, шифрующий пользовательские данные, об этом информирует therussiantimes.com.

Вирус Wanna Cry: описание вируса

Wanna Cry (в простонародье его уже успели прозвать Вона край) относится к разряду вирусов шифровальщиков (крипторов), который при попадании на ПК шифрует пользовательские файлы криптостойким алгоритмом, впоследствии – чтение этих файлов становится не возможным.

На данный момент, известны следующие популярные расширения файлов, подвергающиеся шифрованию Wanna Cry:

Популярные файлы Microsoft Office (.xlsx, передает therussiantimes.com.xls, .docx, .doc).

Файлы архивов и медиа (.mp4, .mkv, .mp3, .wav, .swf, .mpeg, .avi, .mov, .mp4, .3gp, .mkv, .flv, .wma, .mid, .djvu, .png, .jpg, .jpeg, .iso, .zip, .rar).

WannaCry представляет собой программу под названием WanaCrypt0r 2.0, которая атакует исключительно ПК на OC Windows. Программа использует «дыру» в системе - Microsoft Security Bulletin MS17-010, существование которой было ранее неизвестно. За расшифровку программа требует «выкуп» в размере от 300 до 600 долларов. К слову, в настоящее время на счета хакеров, по данным The Guardian, поступило уже более 42 тысяч долларов.

Начало мая этого года было ознаменовано огромной кибер-атакой, под которую попали государственные и частные компьютеры и компьютерные сети во всем мире. Для выполнения этой атаки злоумышленниками был использован неизвестный ранее вирус вымогатель Wanna Cry. О заражении своей техники сообщили представители 150-ти стран. В их число входят Россия, Индия, Украина, Италия, Великобритания, Германия, Испания, Япония, Португалия, Тайвань, и др.

Действие вируса Wanna Cry 2017 было ориентировано на то, чтобы, попав на компьютер, зашифровать имеющиеся на нем файлы, и вымогать за их дешифрацию выкуп. В противном случае пользователи могли навсегда лишиться своей информации.

В основном эпидемия вируса Wanna Cry распространилась на большие государственные структуры и учреждения. Например, такие как госструктуру России, лечебные заведения в Англии, железнодорожные перевозчики в Германии, информационные системы и энергетические объекты в Испании и Италии, пр. По статистическим дынным, которые были озвучены представителями национальной безопасности США, взлому были подвергнуты более 300 тыс. компьютеров во всем мире.

Что такое вирус WannaCry?

Компьютерный вирус Wanna Cry представляет собой своего рода плагин-криптор, который, внедряясь в систему компьютера, производит шифрование пользовательских файлов с помощью специального криптоустойчивого алгоритма. После таких действий вируса чтение файлов и операции с ними становятся невозможными. Среди наиболее распространенных файлов, которые шифрует интернет вирус Wanna Cry, относятся:

- файлы, созданные с помощью программного пакета Microsoft Office;

- файлы различных архивов;

- видео- фото- и аудиофайлы.

Вирус реализован в виде программы WanaCrypt0r 2.0, которая может распространяться с помощью e-mail или социальных сетей. Атака вируса Wanna Cry была ориентирована на компьютерные системы, которые управляются с помощью операционной системы Windows.

За дешифрацию закодированных файлов вирус шифровальщик Wanna Cry вымогает у пользователя ПК денежное вознаграждение, которое составляет 300…600 долларов. Оплату за разблокировку предлагалось оплатить с помощью, набирающей сейчас популярность, криптовалюты биткоин.

Кто создал вирус WannaCry?

Тот, кто запустил вирус Wanna Cry, использовал уязвимость операционной системы MSB-MS17-010, о которой многим было известно и ранее. В компании Microsoft было подтверждена информация о том, что вирусом действительно использовалась уязвимость их системы, информация о которой была выкрадена у комиссии нацбезопасности США (АНБ).

АНБ действительно владела информацией об этой уязвимости, которая была реализована в виде инструмента для реализации кибер-атаки EternalBlue. Позже алгоритмы этого инструмента попали в руки хакерской команды The Shadow Brokers, которая опубликовала их в общедоступный доступ в апреле этого года.

Специалисты компании Лаборатория Касперского, а также их коллеги из Symantec обратили внимание на то, что код вируса Wanna Cry очень похож на сигнатуры вируса, применяемого хакерской группировкой Lazarus Group в начале 2015 года, которая была замечена в связях с правительством КНДР. Подобное утверждение было подтверждено и представителями корейской компании Hauri Labs, которые также заметили сходство алгоритма вируса вымогателя с вредоносными кодами, используемыми северокорейскими хакерами. Возможно тот, кто создал вирус и имеет отношение к Lazarus Group, но пока это только догадки.

На сегодняшний день все же остается загадкой, как проявился вирус Wanna Cry, которую предстоит разгадать спецслужбам разных стран.

Принцип работы вируса

Создатели вируса Wanna Cry ориентировались прежде всего на крупные предприятия, где имеется много важной и ценной информации, за которую можно получить существенный выкуп. Но, не исключением стали и пользователи обычных домашних компьютеров, подключенных к глобальной сети Интернет.

Основным способом заражения вирусом является рассылка писем по электронной почте. В таком письме пользователю оправляется некая информация и ссылка, при переходе через которую, на компьютер происходит загрузка вредоносной программы WanaCrypt0r 2.0. Также заразить свой компьютер можно при неосторожном скачивании файлов с торрентов, файлообменников или при попытке открыть картинку, прослушать песню, к файлу которой прикреплен вирус.

После того, как программа WanaCrypt0r v2.0 была скачана на компьютер и запущена произойдет загрузка непосредственно и самого вируса. Далее он производит сканирование накопителей компьютера и выполняет шифрование имеющейся на них информации. Кодированию подвержены как системные файлы операционной системы, так и рабочие файлы пользователя, включая документы, фото, видео и пр. После того, как проявился вирус Wanna Cry, зашифрованные файлы на ПК будут иметь расширение WNCRY, а доступ к ним будет запрещен. При попытке использовать такие файлы на экране компьютера появится предупреждение о необходимости оплаты выкупа в биткоинах за то, чтобы произвести раскодировку файлов.

На сегодня вирус Wanna Cry остановлен, но не исключено, что атака со стороны хакеров может повториться снова, чтобы инфицировать еще большее число компьютеров.

Модифицировался ли вирус после заражения первой версией?

Перед тем, как заражению были подвергнуты компьютеры с помощью программы WanaCrypt0r v2.0, была еще первая версия этой программы WanaCrypt0r, которая отличалась только способом распространения. Все другие симптомы вирусы Wanna Cry имели одинаковые.

Используя описанную выше уязвимость, вирус Wanna Cry первой и второй модификации распаковывает свой инсталлятор, извлекает из архива сообщение о выкупе, которое выдается пользователю на том языке, который используется системой его компьютера (вирусом поддерживается 30 различных языков).

Следующим что делает вирус Wanna Cry – это закачивание TOR-браузера, посредством которого происходит поддержка связи с серверной системой, управляющей вирусом-шифровальщиком. После этой процедуры вирусом открывается полный доступ к файлам и каталогам, хранимым на накопителе компьютера. Таким образом расширяется число файлов, которые могут быть зашифрованы.

Признаки вируса Wanna Cry могут проявиться еще до того, как пользователь увидит сообщение о необходимости оплаты выкупа. Дело в том, что программа WanaCrypt0r v2.0 прописывает себя в автозагрузку и загружает впоследствии процессор компьютера и жесткий диск. Уже по этим признакам пользователь должен обратить внимание на систему своего компьютера и проверить ее на наличие вредоносных программ, среди которых может быть одна из версий Wanna Cry.

Последний из этапов действия вирусной программы является удаление всех резервных и теневых копий файлов, из которых их можно восстановить. Для реализации этой процедуры потребуется получение полных прав администратора операционной системы. В таком случае ОС может выдавать предупреждение от встроенной службы UAC. По неопытности пользователь может подтвердить получение доступа вирусу шифровальщику Wanna Cry, что делать категорически запрещается. Если пользователем будет сделан отказ, то эти файлы останутся, что существенно увеличит вероятность восстановления зашифрованной информации.

Какие ОС больше всего затронул вирус?

Многие пользователи ПК озадачены вопросом, какие версии Windows поражает вирус Wanna Cry. После такой мощной атаки каждый теперь старается защитить свою информацию как можно лучше. Вирус, который распространялся в майской кибер-атаке, был нацелен на операционные системы Windows, которые имели перечисленную выше уязвимость. Среди компьютеров, которые были заражены, оказались те, на которых была установлена ОС Windows Vista//7//8//10, а также Windows Server модификаций 2008//2012 и 2016.

Исследуя статистические данные о зараженных компьютерах, выяснилось что 98% из общего числа зараженных ПК поразил вирус Wanna Cry с Windows 7 . Именно эта операционная система оказалась менее всего защищенной от кибер-атаки. При этом, 60% из зараженных ПК использовали 64-разрядную версию операционки.

Чтобы защитить своих клиентов в будущем, выпущена заплатка Microsoft от вируса Wanna Cry. Для пользователей, которые используют уже неподдерживаемые операционные системы, с целью защиты Windows от вируса Wanna Cry Microsoft выпустила специальный патч, исключающий заражение файлов.

Что касается владельцев ПК с ОС Linux, вирус Wanna Cry их не затронул, как и владельцев техники с Mac OS. Также не распространился вирус Wanna Cry и на андроид устройства.

В каких странах наиболее распространен вирус?

Исследуя карту заражения вирусом Wanna Cry, можно сделать выводы, что эта кибер-атака была направлена на информационную систему России. Около 75% атак было направлено на компьютеры РФ. Второе и третье место в «рейтинге атакованных» занимают Украина и Индия. Но в отличие от Российской Федерации, Украина вирусом Wanna Cry, как и Индия были инфицированы менее 10%.

В перечень тех, кто пострадал от вируса Wanna Cry входят также пользователи Тайваня, Таджикистана, Казахстана, Люксембурка, Китая, Румынии, Италии, Испании. Такие страны, как Германия и Великобритания, в которых шла атака на их государственные объекты по числу заражений не попали в 20-ку этого «рейтинга».

Как уберечься от заражения?

На сегодняшний день вирус шифровальщик 2017 Wanna Cry остановлен – это удало сделать специалисту из Великобритании, который зарегистрировал доменное имя, к которому обращалась программа WanaCrypt0r. Благодаря этому удалось приостановить распространение вредоносного плагина через всемирную информационную сеть. Вопрос остается в другом – на долго ли? Поэтому каждый пользователей должен знать несколько правил, чтобы исключить заражение:

Следует загрузить последние обновления для своей ОС Windows (заплатка от Wanna Cry есть даже под уже устаревшую Windows XP);

- важно пользоваться антивирусными программами и постоянно обновлять их;

- чтобы вовремя обнаружить потенциально опасные файлы, которые могут быть признаками вируса Wanna Cry, следует в настройках Windows активировать опцию отображения расширения файлов;

- специалисты также рекомендуют произвести блокирование 445-го порта межсетевого экрана, посредством которого и осуществлялось заражение;

- следует быть внимательным к письмам, которые приходят на e-mail, не открывать подозрительные файлы, ссылки, быть аккуратным в соцсетях при просмотре фотографий и видео.

Что делать если заражение произошло?

Если избежать попадания вируса-шифровальщика на ПК избежать не удалось, важно не паниковать. Конечно, можно попробовать и заплатить выкуп, если есть лишние деньги, но где гарантия, что злоумышленники действительно расшифруют все файлы?

- Если Вы стали жертвой вымогателя Wanna Cry следует обратиться на технический форум «Лаборатории Касперского» , где работают профессионалы компании и волонтеры-программисты, которые помогают решить эту проблему.

- Сейчас ведется активная работа по разработке дешифровальщика информации, которая была обработана WanaCrypt0r и в ближайшем будущем он будет предложен пользователям.

- Если вирус шифровальщик Wanna Cry заразил компьютер, на котором нет ценной информации, и пользователь может легко с ней расстаться, то избавиться от вредоносного кода можно и самостоятельно. Для этого достаточно произвести форматирование диска с полным удалением всей информации и последующей остановкой новой ОС.

Заключение

Кибер-атака Wanna Cry является не первым и не последним таким случаем, хотя и малоприятным. Чтобы защитить себя и свою информацию важно соблюдать давно установившиеся правила использования сетевых ресурсов. Нужно своевременно обновлять свою операционную систему, использовать встроенные инструменты безопасности, а также различные антивирусы. И что самое главное, быть аккуратным и внимательным при использовании информационных ресурсов. Ведь зачастую пользователи сами приносят беду на свой компьютер, пользуясь ресурсами с плохой репутацией, а также скачивая и используя неизвестные и непроверенные файлы.

12 мая несколько компаний и ведомств в разных странах мира, в том числе в России, были вирусом-шифровальщиком. Специалисты по информационной безопасность идентифицировали в нём вирус Wana Crypt0r 2.0 (он же WCry и WannaCry), который шифрует некоторые типы файлов и меняет у них расширения на.WNCRY.

Компьютеры, заражённые WannaCry, оказываются заблокированы окном с сообщением, где говорится, что у пользователя есть 3 дня на выплату выкупа (обычно эквивалент 300 долларов США в биткоинах), после чего цена будет удвоена. Если не заплатить деньги в течение 7 дней, файлы якобы будет невозможно восстановить.

WannaCry попадает только на компьютеры, работающие на базе Windows. Он использует уязвимость, которая была закрыта компанией Microsoft в марте. Атаке подверглись те устройства, на которые не был установлен свежий патч безопасности. Компьютеры обычных пользователей, как правило, обновляются оперативно, а в крупных организациях за обновление систем отвечают специальные специалисты, которые зачастую с подозрением относятся к апдейтам и откладывают их установку.

WannaCry относится к категории вирусов ransomware, это шифровальщик, который в фоновом режиме незаметно от пользователя шифрует важные файлы и программы и меняет их расширения, а затем требует деньги за дешифровку. Окно блокировки показывает обратный отсчёт времени, когда файлы будут окончательно заблокированы или удалены. Вирус может попасть на компьютер с помощью удалённой атаки через известную хакерам и не закрытую в операционной системе уязвимость. Вирусный код автоматически активируется на заражённой машине и связывается с центральным сервером, получая указания о том, какую информацию вывести на экран. Иногда хакерам достаточно заразить всего один компьютер, а он разносит вирус по локальной сети по другим машинам.

По данным сайта The Intercept , WannaCry создан на основе утекших в сеть инструментов, которые использовались Агентством национальной безопасности США. Вероятно, для инъекции вируса на компьютеры хакеры использовали уязвимость в Windows, которая прежде была известна только американским спецслужбам.

Вирус WannaCry опасен тем, что умеет восстанавливаться даже после форматирования винчестера, то есть, вероятно, записывает свой код в скрытую от пользователя область.

Ранняя версия этого вируса называлась WeCry, она появилась в феврале 2017 года и вымогала 0,1 биткоина (177 долларов США по текущему курсу). WanaCrypt0r - усовершенствованная версия этого вредоноса, в ней злоумышленники могут указать любую сумму и увеличивать её с течением времени. Разработчики вируса неизвестны и не факт, что именно они стоят за атаками. Они вполне могут продавать вредоносную программу всем желающим, получая единоразовую выплату.

Известно , что организаторы атаки 12 мая получили от двух десятков жертв в общей сложности как минимум 3,5 биткоина, то есть чуть более 6 тысяч долларов. Получилось ли у пользователей разблокировать компьютеры и вернуть зашифрованные файлы, неизвестно. Чаще всего жертвам хакеров, выплатившим выкуп, действительно приходит ключ или инструмент для дешифрации файлов, но иногда они не получают в ответ ничего.

12 мая Microsoft выпустила патч безопасности для обнаружения и обезвреживания вируса Ransom:Win32/Wannacrypt. Его можно установить через «Центр обновления Windows». Чтобы обезопасить свой компьютер от WannaCry, необходимо установить все обновления Windows и убедиться, что работает встроенный антивирус Windows Defender. Кроме того, будет не лишним скопировать все ценные данные в облако. Даже если они зашифруются на вашем компьютере, вы всё равно сможете восстановить их из облачного хранилища или его корзины, куда попадают удалённые файлы.

WannaCry распространяется через протоколы обмена файлами, установленных на компьютерах компаний и государственных учреждений. Программа-шифровальщик повреждает компьютеры на базе Windows .

Свыше 98% случаев инфицирования вымогательским ПО WannaCry приходятся на компьютеры под управлением Windows 7 , причем более 60% заражений затрагивают 64-разрядную версию ОС. Такие данные обнародовали аналитики «Лаборатории Касперского ». Согласно статистике, менее 1% зараженных компьютеров работают на базе версий Windows Server 2008 R2 и Windows 10 (0,03%).

После проникновения в папку с документами и другими файлами вирус шифрует их, меняя расширения на.WNCRY. Затем вредоносная программа требует купить специальный ключ, стоимость которого составляет от 300 до 600 долларов , угрожая в противном случае удалить файлы.

В целом WannaCry - это эксплойт, с помощью которого происходит заражение и распространение, плюс шифровальщик, который скачивается на компьютер после того, как заражение произошло.

В этом и состоит важное отличие WannaCry от большинства прочих шифровальщиков. Для того, чтобы заразить свой компьютер, обычным, скажем так, шифровальщиком, пользователь должен совершить некую ошибку - кликнуть на подозрительную ссылку, разрешить исполнять макрос в Word, скачать сомнительное вложение из письма. Заразиться WannaCry можно, вообще ничего не делая .

Создатели WannaCry использовали эксплойт для Windows, известный под названием EternalBlue. Он эксплуатирует уязвимость, которую Microsoft закрыла в обновлении безопасности MS17-010 от 14 марта этого года. С помощью этого эксплойта злоумышленники могли получать удаленный доступ к компьютеру и устанавливать на него собственно шифровальщик.

Если у вас установлено обновление и уязвимость закрыта, то удаленно взломать компьютер не получится. Однако исследователи «Лаборатории Касперского» из GReAT отдельно обращают внимание на то, что закрытие уязвимости никак не мешает работать собственно шифровальщику, так что, если вы каким-либо образом запустите его, патч вас не спасет.

После успешного взлома компьютера WannaCry пытается распространяться по локальной сети на другие компьютеры, как червь. Он сканирует другие компьютеры на предмет наличия той самой уязвимости, которую можно эксплуатировать с помощью EternalBlue, и если находит, то атакует и шифрует и их тоже.

Получается, что, попав на один компьютер, WannaCry может заразить всю локальную сеть и зашифровать все компьютеры, в ней присутствующие. Именно поэтому серьезнее всего от WannaCry досталось крупным компаниям - чем больше компьютеров в сети, тем больше ущерб.

Кроме того, вирусом оказались затронуты компьютеры в , Испании , Италии, Германии , Португалии, Турции, Украине, Казахстане, Индонезии, Вьетнаме, Японии и Филиппинах.

Анализ показал, что практически все сообщения о выкупе были переведены через Google Translate , и только английская и две китайские версии (упрощенная и классическая), вероятно, были написаны носителями языка.

Несмотря на то, что сообщение на английском языке было написано человеком, хорошо владеющим языком, грубая грамматическая ошибка указывает на то, что это не родной язык автора. Flashpoint выяснила, что именно текст на английском стал первоисточником, который впоследствии перевели на остальные языки.

Сообщения о требовании выкупа на китайском языке отличаются от других по содержанию и тону. Кроме того, большое количество уникальных иероглифов свидетельствует о том, что их писал человек, свободно владеющий китайским.

Спустя три месяца после начала атак с использованием вымогательского ПО WannaCry его создатели вывели все имеющиеся в биткойн-кошельках средства - более $142 тыс. Транзакции были замечены ботом издания Quartz. Шифровальщик требовал у своих жертв выкуп в размере $300-$600 в биткойнах. Все полученные деньги распределялись по трем кошелькам. В ночь на 3 августа 2017 года были зафиксированы семь переводов средств, которые были проведены в течение 15 минут. Вероятнее всего, деньги пройдут через цепочку других биткойн-кошельков, чтобы скрыть конечного получателя.

Кто виноват

В.Путин: Спецслужбы США

«Атака без разбору распространялась по всему миру в мае. Оно (вредоносное ПО WannaCry – ред.) шифровало и делало бесполезным сотни тысяч компьютеров в больницах, школах, компаниях и домах. Это было подло, небрежно и причинило большой материальный ущерб. Атака была широко распространенной и стоила миллиарды. Ответственность за нее лежит непосредственно на Северной Корее»,- завил Боссерт .

Как пояснил советник, его заявление не является голословным и основывается на полученных в ходе расследования доказательствах. К выводам о причастности КНДР к атакам WannaCry также пришли спецслужбы и специалисты ряда частных компаний, отметил Боссерт.

По мере того, как цифровые технологии становятся повсеместными, злоумышленники начинают использовать их в своих целях. Атаки в киберпространстве позволяют им оставаться анонимными и заметать свои следы. С помощью кибератак преступники похищают интеллектуальную собственность и причиняют ущерб в каждом секторе, отметил советник.

Распространение в мире

Присутствие на сотнях тысяч компьютеров по всему миру

26 декабря 2018 года стало известно, что спустя 18 месяцев после масштабной эпидемии вымогательского ПО WannaCry, от которого пострадало множество пользователей в более чем 100 странах мира, вредонос все еще присутствует на сотнях тысяч компьютеров , свидетельствуют данные компании Kryptos Logic.

По информации Kryptos Logic, каждую неделю фиксируется свыше 17 млн попыток подключения к домену-«выключателю», исходящих от более чем 630 тыс. уникальных -адресов в 194 странах. По числу попыток подключения лидируют Китай , Индонезия , Вьетнам , Индия и Россия . Как и следовало ожидать, в рабочие дни количество попыток возрастает по сравнению с выходными.

Присутствие вымогателя на столь большом количестве компьютеров может обернуться серьезной проблемой – для его активации достаточно одного масштабного сбоя в Сети, подчеркивают специалисты.

Ранее Kryptos Logic представила бесплатный сервис TellTale, позволяющий организациям проводить мониторинг на предмет заражения WannaCry или другими известными угрозами .

Атака на TSMC

Крупнейший в мире производитель чипов TSMC потерял $85 млн из-за вируса WannaCry. Об этом компания сообщила в финансовом отчете, направленном Тайваньской фондовой бирже (Taiwan Stock Exchange, TSE). Подробнее .

Атака на Boeing

Как сообщил пресс-секретарь LG Electronics изданию Korea Herald, попытка вымогателя атаковать компанию провалилась. Незамедлительное отключение сетей сервисных центров позволило избежать шифрования данных и требования выкупа. По данным KISA, киоски были инфицированы WannaCry, однако, каким образом вредонос попал на системы, неизвестно. Возможно, кто-то целенаправленно установил программу на устройства. Не исключено также, что злоумышленники обманным путем заставили кого-то из сотрудников загрузить вредонос.

Атаки на автопроизводителей

Заражение дорожных камер

В июне 2017 года создатели печально-известного вируса-вымогателя WannaCry невольно помогли австралийским водителям избежать штрафов за превышение скорости, сообщает BBC News.

В результате инцидента полиция австралийского штата Виктория отменила 590 штрафов за превышение скорости и проезды на красный сигнал светофора, хотя правоохранители уверяют, что все штрафы были назначены верно.

Исполняющий обязанности заместителя комиссара Росс Гюнтер (Ross Guenther) пояснил, что общественность должна быть полностью уверена в правильности работы системы, поэтому в полиции и приняли такое решение.

Хотя основная волна атак WannaCry пришлась на середину мая 2017 года, шифровальщик продолжает причинять беды еще около двух месяцев. Ранее в американской ИБ-компании KnowBe4 подсчитали, что ущерб от WannaCry лишь за первые четыре дня распространения составил более $1 млрд, включая потери в результате утраты данных, снижения производительности, сбоев в работе бизнеса, а также репутационный вред и другие факторы.

Первая атака на медоборудование

WannaCry стал первым вирусом-шифровальщиком, который атаковал не только персональные компьютеры лечебных учреждений, но и непосредственно медицинскую аппаратуру.

Касперский призывает ввести государственную сертификацию софта для медицинских учреждений

В ходе недавней выставки CeBIT Australia глава производителя антивирусного ПО KasperskyLab Евгений Касперский поделился некоторыми размышлениями, касающимися вируса-вымогателя WannaCry. От действий последнего пострадали сотни тысяч пользователей из 150 стран, пишет издание ZDNet .

Учитывая, что в первую очередь WannaCry поразил сеть медицинских учреждений, их защита является делом первостепенной важности, считает глава антивирусной компании и требует вмешательства государства. «Меня не покидает мысль, что правительствам стоит уделять больше внимания регулированию киберпространства, по крайней мере, это касается критически важной инфраструктуры здравоохранения», - сказал Евгений.

По его мнению, сертификация медицинских учреждений должна включать определённые требования, которые гарантируют защиту ценных данных. Одним из них является получение специальных разрешений, которые удостоверяют, что та или иная клиника обязуется делать резервное копирование данных по графику, а также своевременно производить обновления ОС . Помимо этого государство должно составить перечень обязательных к использованию в секторе здравоохранения систем и приложений (вместе со спецификациями, которые требуются им для безопасного интернет-подключения).

Евгений Касперский считает, что поставляемая производителями медицинского оборудования техника также должна подчиняться требованиям государственных органов. «Производители медтехники выпускают сертифицированную продукцию, которую по условиям контракта нельзя модифицировать. Во многих случаях эти требования не позволяют заменить или обновить ПО в таком оборудовании. Неудивительно, что Windows XP может оставаться непропатченной многие годы, если не навсегда», - говорит эксперт.

Карта распространения и ущерб от вымогателя WannaCry

Американские эксперты оценили ущерб от масштабной хакерской атаки, которая в начале мая 2017 года обрушилась на компьютерные системы госорганов, крупных корпораций и других учреждений в 150 странах мира. Этот ущерб, уверены оценщики KnowBe4, составил $1 млрд. По этим данным, всего WannaCry поразил от 200 тыс. до 300 тыс. компьютеров.

«Предполагаемый ущерб, нанесенный WannaCry за первые четыре дня, превысил $1 млрд, учитывая вызванные этим масштабные простои крупных организаций по всему миру», - заявил глава KnowBe4 Стью Сьюверман. В общую оценку ущерба вошли потеря данных, снижение производительности, простои в работе, судебные издержки, репутационные ущербы и другие факторы.

Данные на 18.05.2017

Распространение в России

Россия вошла в тройку стран по распространению вируса

В конце мая 2017 года компания Kryptos Logic, разрабатывающая решения для обеспечения кибербезопасности, опубликовала исследование, которое показало, что Россия вошла в тройку стран с наибольшим количеством хакерских атак с использованием вируса-вымогателя WannaCry.

Выводы Kryptos Logic основаны на числе запросов к аварийному домену (kill switch), который предотвращает заражение. В период с 12 по 26 мая 2017 года эксперты зафиксировали порядка 14-16 млн запросов.

Диаграмма, отражающая страны с наибольшим распространением вируса WannaCry в первые две недели, данные Kryptos Logic

В первые дни массового распространения WannaCry антивирусные компании сообщали, что большая часть (от 50% до 75%) кибернападений при помощи этого вируса пришлась на Россию . Однако, по данным Kryptos Logic, лидером в этом отношении стал Китай , со стороны которого зафиксировано 6,2 млн запросов к аварийному домену. Показатель по США составил 1,1 млн, по России - 1 млн.

В десятку государств с наибольшей активностью WannaCry также вошли Индия (0,54 млн), Тайвань (0,375 млн), Мексика (0,3 млн), Украина (0,238 млн), Филиппины (0,231 млн), Гонконг (0,192 млн) и Бразилии (0,191 млн).

Глава Минсвязи: WannaCry не поражал российское ПО

Вирус WannaCry не поражал российское программное обеспечение, а находил слабые места в зарубежном ПО, заявил министр связи и массовых коммуникаций РФ Николай Никифоров в программе "Мнение" "Вести.Экономика" в мае 2017 года.

Он признал, что в некоторых госпредприятиях были проблемы из-за этого вируса. Поэтому информационные технологии, работающие в России , должны быть "наши технологии, российские", подчеркнул Никифоров.

"Более того, у нас есть научно-технический потенциал. Мы одна из немногих стран, которая при некоторых усилиях, организационных, финансовых, технических, способна создать весь стек технологий, позволяющих чувствовать себя уверенно", - заявил министр.

"Вирус не поражал отечественное ПО, вирус поражал зарубежное ПО, которое мы массово используем", - подчеркнул он.

Совбез РФ: WannaCry не нанес серьезного ущерба России

В Совбезе РФ оценили ущерб, который вирус WannaCry нанес объектам инфраструктуры России . Как заявил заместитель секретаря Совбеза РФ Олег Храмов, вирус WannaCry не нанес серьезного ущерба объектам критической информационной инфраструктуры России.

К данным объектам относятся информационные системы в оборонной промышленности, области здравоохранения, транспорта, связи, кредитно-финансовой сфере, энергетике и других.

Храмов напомнил, что для надежной защиты собственной критической информационной инфраструктуры в соответствии с указом президента Российской Федерации последовательно создается государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации.

«Благодаря упомянутой государственной системе удалось избежать серьезного ущерба. Критическая информационная инфраструктура оказалась готовой противостоять масштабному распространению этого вируса», - заявил Олег Храмов .

При этом заместитель секретаря СБ РФ подчеркнул, что подобные угрозы информационной безопасности становятся все более изощренными и масштабными.

Атака на МВД

12 мая 2017 года стало известно об атаке вируса WannaCry на компьютеры Министерства внутренних дел (МВД) России . Зараженными оказались 1% систем ведомства.

Как сообщило РИА Новости со ссылкой на официального представителя МВД РФ Ирину Волк, Департамент информационных технологий, связи и защиты информации (ДИТСиЗИ) МВД России зафиксировал вирусную атаку на персональные компьютеры ведомства, на которых установлена операционная система Windows .

Министерство внутренних дел России сообщило, что 12 мая его серверы подверглись хакерской атаке

Она также отметила, что WannaCry не смог заразить серверные ресурсы МВД, поскольку они используются другие операционные системы и серверы на российских процессорах «Эльбрус» .

Ряд персональных компьютеров сотрудников ведомства подвергся заражению WannaCry вследствие нарушения сотрудниками правил пользования информационными системами. Причиной инфицирования стали попытки работников МВД подключить служебные компьютеры к интернету «посредством того или иного механизма». Зараженными оказались исключительно персональные компьютеры сотрудников, внутренняя сеть министерства внутренних дел защищена от внешнего воздействия.

Атака на «большую тройку»

В опубликованном документе исследователи показали, как им удалось обойти инструменты защиты Windows 10 - в частности, придумать новый способ обойти DEP (Data Execution Prevention, функция предотвращения выполнения данных) и ASLR (address space layout randomization - «рандомизация размещения адресного пространства»).

Вирусы Adylkuzz и Uiwix

Исследователи отмечают, что Adylkuzz начал атаки раньше WannaCry - как минимум 2 мая, а возможно и 24 апреля. Вирус не привлек к себе так много внимания, потому что заметить его гораздо сложнее. Единственные «симптомы», на которые может обратить внимание пострадавший, это замедление работы ПК, так как вирус оттягивает на себя ресурсы системы.

При этом Adylkuzz защитил пострадавших от него пользователей от атак WannaCry, так как закрыл собой брешь в Windows и не позволил другому вирусу ей воспользоваться.

Кроме того, после WannaCry появился еще один шифровальщик - Uiwix, который также использует нашумевшую уязвимость в Windows. Об этом заявили специалисты компании Heimdal Security.

Uiwix, в отличи от многочисленных подражателей WannaCry, действительно шифрует файлы жертв и представляет реальную угрозу. К тому же Uiwix не имеет механизма «аварийного отключения», поэтому невозможно остановить его распространение, зарегистрировав определенный домен.

Данный вирус шифрует данные жертв и требует выкуп в размере 0.11943 биткоина (порядка 215 долларов по текущему курсу).

Попытки наживаться на WannaCry от создателей других вирусов

В июне 2017 года исследователи из компании RiskIQ обнаружили сотни мобильных приложений, выдающих себя за средства защиты от шифровальщика WannaCry, на деле оказываясь в лучшем случае бесполезными, в худшем - вредоносными. Подобные приложения являются частью более масштабной проблемы - фальшивых мобильных антивирусов. Подробнее .

Ошибки в коде WannaCry

Код WannaCry был полон ошибок и имел очень низкое качество. До такой степени низкое, что некоторые жертвы могут восстановить доступ к своим оригинальным файлам даже после того, как те были зашифрованы.

Анализ WannaCry, проведенный исследователями из специализирующейся на безопасности «Лаборатории Касперского », выявил, что большинство ошибок означает, что файлы могут быть восстановлены с помощью общедоступных программных инструментов или даже простых команд .

В одном случае ошибка WannaCry в механизме обработки файлов только для чтения означает, что он вообще не может шифровать такие файлы. Вместо этого вымогатель создает зашифрованные копии файлов жертвы. При этом оригинальные файлы остаются неприкосновенными, но помечаются как скрытые. Это означает, что файлы легко вернуть, просто сняв атрибут «скрытый».

Это не единственный пример плохого кодирования WannaCry. Если вымогатель проникает в систему, файлы, которые его разработчики не считают важными, перемещаются во временную папку. В этих файлах содержатся оригинальные данные, которые не перезаписываются, а лишь удаляются с диска. Это означает, что их можно вернуть, используя ПО для восстановления данных. К сожалению, если файлы находятся в «важной» папке, такой как Документы или Рабочий стол, WannaCry запишет поверх оригинальных файлов случайные данные, и в этом случае их восстановление будет невозможным.

Тем не менее, множество ошибок в коде дает надежду пострадавшим, поскольку любительский характер вымогателя предоставляет широкие возможности для восстановления, по крайней мере, файлов.

«Если вы были заражены вымогателем WannaCry, велика вероятность, что вы сможете восстановить многие файлы на своем пострадавшем компьютере. Мы рекомендуем частным лицам и организациям использовать утилиты восстановления файлов на пострадавших машинах в своей сети», - сказал Антон Иванов, исследователь безопасности из «Лаборатории Касперского».

Уже не первый раз WannaCry характеризуется как некая любительская форма вымогателя. А тот факт, что за три недели после атаки лишь мизерная доля зараженных жертв выплатила в общей сложности 120 тыс. долл. в биткоинах в виде выкупа, позволяет утверждать, что вымогатель, хотя и вызвал массовый переполох, не сумел получить больших денег, что является конечной целью программ-вымогателей.

Инструмент для удаления WannaCry

Как обезопасить свой компьютер от заражения?

- Установите все обновления Microsoft Windows .

- Убедитесь, что все узлы сети защищены комплексным антивирусным ПО. Рекомендуем технологии на базе эвристики, которые позволяют детектировать новые угрозы и обеспечить защиту от так называемых атак нулевого дня. Это повышает безопасность в случае, если в систему проникает ранее неизвестная вредоносная программа.

- Откажитесь от использования ОС Microsoft Windows, которые не поддерживаются производителем. До замены устаревших операционных систем используйте обновление, выпущенное Microsoft для Windows XP , Windows 8 и Windows Server 2003 .

- Используйте сервисы для доступа к информации о новейших угрозах.

- При подозрении на заражение отключите инфицированные рабочие станции от корпоративной сети и обратитесь в службу технической поддержки вашего поставщика антивирусных решений за дальнейшими рекомендациями.

Вчера, 12 мая, компьютеры под управлением операционных систем Windows по всему миру подверглись самой масштабной атаке за последнее время. Речь идёт о , относящемуся к классу Ransomware, то есть вредоносным программам-вымогателям, шифрующим пользовательские файлы и требующим выкуп за восстановление доступа к ним. В данном случае речь идёт о суммах от $300 до $600, которые жертва должна перечислить на определённый кошелёк в биткойнах. Размер выкупа зависит от времени, прошедшего с момента заражения — через определённый интервал она повышается.

По данным « Лаборатории Касперского» , наибольшее распространение WannaCry получил в России

Чтобы не пополнить ряды тех, чей компьютер оказался заражён, необходимо понимать, как зловред проникает в систему. По данным «Лаборатории Касперского», атака происходит с использованием уязвимости в протоколе SMB, позволяющей удалённо запускать программный код. В его основе лежит эксплойт EternalBlue, созданный в стенах Агентства национальной безопасности США (АНБ) и выложенный хакерами в открытый доступ.

Исправление проблемы EternalBlue корпорация Microsoft представила в бюллетене MS17-010 от 14 марта 2017 года, поэтому первой и главной мерой по защите от WannaCry должна стать установка этого обновления безопасности для Windows. Именно тот факт, что многие пользователи и системные администраторы до сих пор не сделали этого, и послужил причиной для столь масштабной атаки, ущерб от которой ещё предстоит оценить. Правда, апдейт рассчитан на те версии Windows, поддержка которых ещё не прекратилась. Но и для устаревших ОС, таких как Windows XP, Windows 8 и Windows Server 2003, Microsoft также выпустила патчи. Загрузить их можно с этой страницы .

Также рекомендуется быть бдительным в отношении рассылок, которые приходят по электронной почте и другим каналам, пользоваться обновлённым антивирусом в режиме мониторинга, по возможности проверить систему на наличие угроз. В случае обнаружения и ликвидации активности MEM:Trojan.Win64.EquationDrug.gen перезагрузить систему, после чего убедиться в том, что MS17-010 установлен. На текущий момент известно восемь наименований вируса:

- Trojan-Ransom.Win32.Gen.djd;

- Trojan-Ransom.Win32.Scatter.tr;

- Trojan-Ransom.Win32.Wanna.b;

- Trojan-Ransom.Win32.Wanna.c;

- Trojan-Ransom.Win32.Wanna.d;

- Trojan-Ransom.Win32.Wanna.f;

- Trojan-Ransom.Win32.Zapchast.i;

- PDM:Trojan.Win32.Generic.

Вирус « владеет» многими языками

Нельзя забывать и про регулярное резервное копирование важных данных. При этом следует учесть, что мишенью WannaCry являются следующие категории файлов:

- наиболее распространённые офисные документы (.ppt, .doc, .docx, .xlsx, .sxi).

- некоторые менее популярные типы документов (.sxw, .odt, .hwp).

- архивы и медиафайлы (.zip, .rar, .tar, .bz2, .mp4, .mkv)

- файлы электронной почты (.eml, .msg, .ost, .pst, .edb).

- базы данных (.sql, .accdb, .mdb, .dbf, .odb, .myd).

- файлы проектов и исходные коды (.php, .java, .cpp, .pas, .asm).

- ключи шифрования и сертификаты (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

- графические форматы (.vsd, .odg, .raw, .nef, .svg, .psd).

- файлы виртуальных машин (.vmx, .vmdk, .vdi).

И в заключение: если заражения избежать всё же не удалось, платить злоумышленникам всё равно нельзя. Во-первых, даже в случае перечисления денег на указанный Bitcoin-кошелёк никто не гарантирует дешифрование файлов. Во-вторых, нельзя быть уверенным в том, что атака на этот же компьютер не повторится, и при этом киберпреступники не потребуют большую сумму выкупа. И, наконец, в-третьих, оплата «услуги» разблокировки будет поощрением тех, кто ведёт преступную деятельность в Сети и служить им стимулом для проведения новых атак.

localbitcoin fi